El nombre de este crimen viene de la palabra “fishing”, que en inglés significa “pesca” y es una de las modalidades de ciberataque más populares, ya que es sencillo de desarrollar y la recompensa puede ser cuantiosa aún con un porcentaje de éxito bajo.

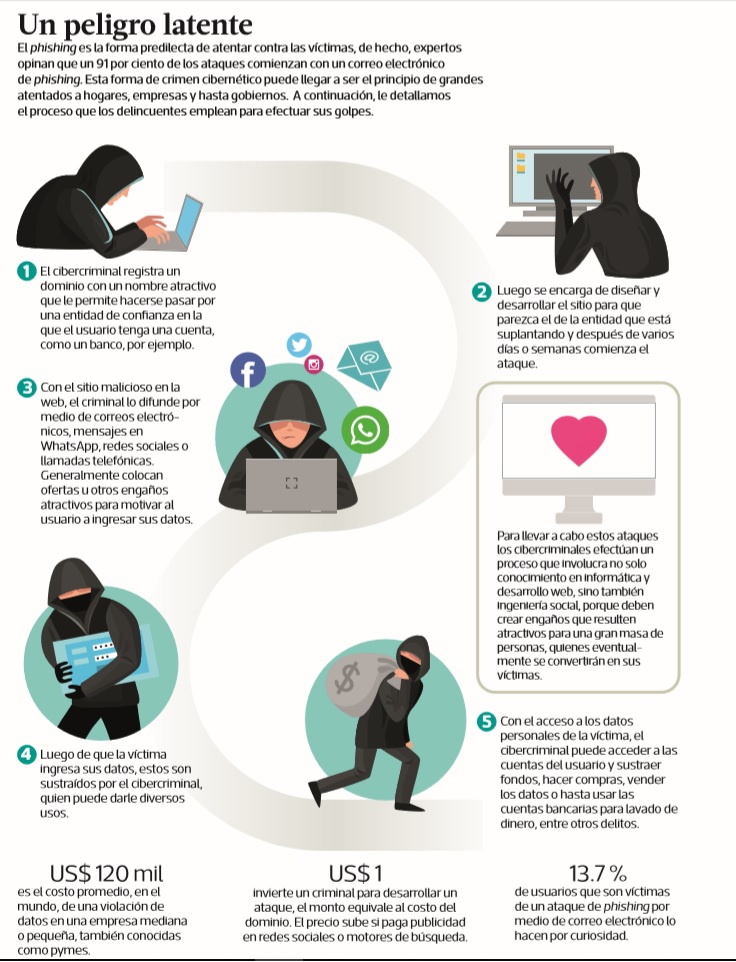

Se trata del robo de los datos personales de los usuarios por medio de la creación de sitios maliciosos que buscan suplantar a páginas web oficiales de bancos, redes sociales u otros servicios en línea. Generalmente se emplean correos electrónicos para hacer llegar el engaño a las víctimas.

Los piratas informáticos suelen utilizar correos electrónicos de phishing para obtener acceso a información privada y aunque en los últimos años las organizaciones y el público en general se han informado más sobre la amenaza del phishing y cómo identificar estos correos electrónicos sospechosos, esta forma de estafa aún representa una gran amenaza debido a que los criminales han refinado sus técnicas.

Según expertos en seguridad informática, el criminal distribuye el ataque por diversos medios para intentar “pescar” los datos personales de los usuarios como contraseñas de redes sociales, de correo electrónico, servicios de banca en línea o, números de tarjetas de crédito, entre otros.

Con esa información el criminal puede llevar a cabo un fraude como sustraer fondos de una cuenta bancaria o bien venderá la información a otro criminal. Esta técnica no se trata de instalar un virus malicioso en los dispositivos, sino de robar datos.

Caso real

Una mujer que trabajaba en el departamento de recursos humanos de una empresa. Aunque no tenía un puesto de poder dentro de la compañía, el ataque fue dirigido especialmente a ella.

Se le envió un correo de phishing que la dirigía a un sitio malicioso en el que ella ingresó sus datos y de esta manera su información fue sustraída por los delincuentes.

Con las credenciales de la mujer usaron su correo electrónico corporativo para enviar un mensaje al director de la compañía y le solicitaron unos datos confidenciales con la excusa de que los requería el departamento financiero para efectuar unos pagos.

En ese momento se comprometió la seguridad de la empresa, lo que representó un robo de varios millones de dólares.

Otro motivo por el que a los cibercriminales les interesan las contraseñas de los usuarios es porque un gran porcentaje de personas usan la misma contraseña para varios sitios.

Sitios de riesgo

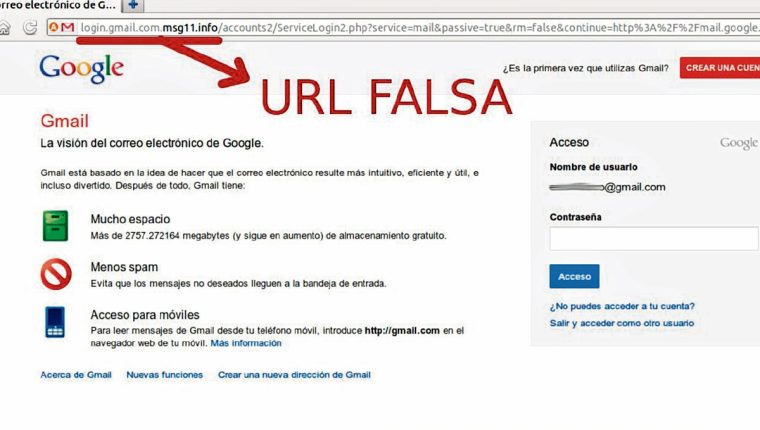

Los ataques de phishing son globales y hay marcas que son atacadas en todo el mundo como Google porque una cuenta en Gmail —correo electrónico— o Google Play —tienda de aplicaciones— requieren el uso de credenciales como usuario y contraseña.

Además, estimaciones de expertos señalan que el 58 por ciento de ataques de phishing en el mudo es contra instituciones financieras, es decir, bancos o empresas de tarjetas.

Todos los servicios financieros son atacados, sea un banco grande o pequeño, todos son blancos porque a los criminales no les interesa el tamaño, les interesa vulnerar a los clientes de las instituciones.

Las tiendas en línea también son un objetivo común, así como servicios populares como Facebook, Twitter, Dropbox, Netflix y Uber.

En Uber muchos usuarios colocan información de su tarjeta de crédito; además, si el criminal roba la contraseña de Uber de un usuario podrá utilizar el servicio y cargarlo a la cuenta de su víctima.

No es garantía

Existe una creencia falsa sobre los sitios cuyo URL empieza con las letras “https://”, o con un candado verde, se piensa que estos sitios son 100 por ciento seguros; sin embargo la realidad es otra.

Expertos en informática aseguran que este tipo de certificaciones de seguridad ya pueden ser adquiridas por los piratas informáticos.

El protocolo https solamente asegura que los datos que el usuario ingresa viajarán de forma segura y cifrada hasta el servidor donde está ubicado el sitio, pero no es una garantía para pensar que es un sitio legítimo, refiere Miguel Ángel Mendoza, investigador de seguridad para la firma ESET en Latinoamérica.

En cuanto a los candados verdes, el experto en seguridad indica que existe un sitio en línea en el cual se pueden adquirir sin costo y que son otorgados a cualquier persona, por lo que tampoco puede considerarse una garantía.

¿Cómo identificar sitios maliciosos?

Debido a que los cibercriminales cada vez mejoran sus ataques, es difícil para un usuario detectar un sitio malicioso a simple vista; sin embargo, existen medidas que se pueden tomar.

Mendoza aconsejan el uso de los antivirus legítimos, ya que estos cuentan con herramientas especializadas antiphishing.

El experto asegura que las compañías de seguridad tienen una base de datos de sitios maliciosos, los cuales son bloqueados para impedir el acceso de los usuarios a estas páginas.

Otro consejo útil que comparte el experto es escribir en la barra del navegador la dirección del sitio al que se dese ingresar, en lugar de consultar un buscador y hacer clic en alguno de los resultados.

Sin embargo, recomienda que se escriba con cuidado porque los cibercriminales compran los dominios de los sitios maliciosos tomando en cuenta los errores más comunes que comete la gente al escribir ciertas palabras.

Nunca envíe sus datos por medio de un correo electrónico a empresas o entidades bancarias.

Tenga mucha precaución con los mensajes que recibe sobre ofertas o sorteos, porque muchos de estos son estafas.

Si recibe un mensaje de una institución que le parece sospechoso, comuníquese por teléfono con la empresa para corroborar si es real o si se trata de un intento de phishing.

Los cibercriminales son expertos en ingeniería social, por lo que crean URL con nombres muy atractivos y que parecen legítimos usando términos como “promociones”, “sorteos”, “bloqueo de tarjeta”, entre otros.

“Si suena demasiado bueno para ser verdad, es probable que se trate de un sitio malicioso”, refiere el experto de ESSET.

Si ve una noticia atractiva en una red social, asegúrese de que sea compartida por una cuenta verificada. Si la ve en un sitio, compruebe que la dirección web corresponda a la página oficial.

Mendoza señala que la pornografía e información que incita al morbo como videos con imágenes sangrientas, por ejemplo, también pueden ser parte de la estafa ya que estos temas generan interés en los usuarios.

Otra de las tácticas que emplean los criminales es el cambio de caracteres; por ejemplo, si el sitio oficial en la URL lleva la palabra “banco”, el pirata podría cambiarla y registrar el mismo URL pero con el término “bancö”, por lo que es importante que lea detenidamente el URL del sitio al que ingresará.

Evite emplear un buscador para entrar a sitios que le piden credenciales (usuario y contraseña), pero si lo hace sea cuidadoso y no entre a la primera opción que aparece porque los primeros resultados a veces son anuncios pagados por los criminales para intentar engañar sus víctimas.

Aunque el phishing es la forma de crimen más popular en la que se emplean correos electrónicos y sitios Web maliciosos, los piratas informáticos también los pueden emplear para instalar malware en sus dispositivos. En este caso el principio de prevención es el mismo, no haga clic si le parece sospechoso o es información que usted no ha solicitado.

Contenido relacionado:

> Messenger puede desaparecer como aplicación para integrarse a Facebook

> Collection #1: cómo saber si mi correo electrónico fue afectado y cómo protegerme

> El nuevo plan de Facebook para gestionar las cuentas de los usuarios que mueren