Guatemala

Hackers exigen Q1.2 millones para frenar ataques y evitar divulgación de datos de guatemaltecos

Un análisis de documentos filtrados sugiere que no hay evidencia de hackeo a la SAT y el Renap; datos habrían sido obtenidos desde portales públicos, según experto.

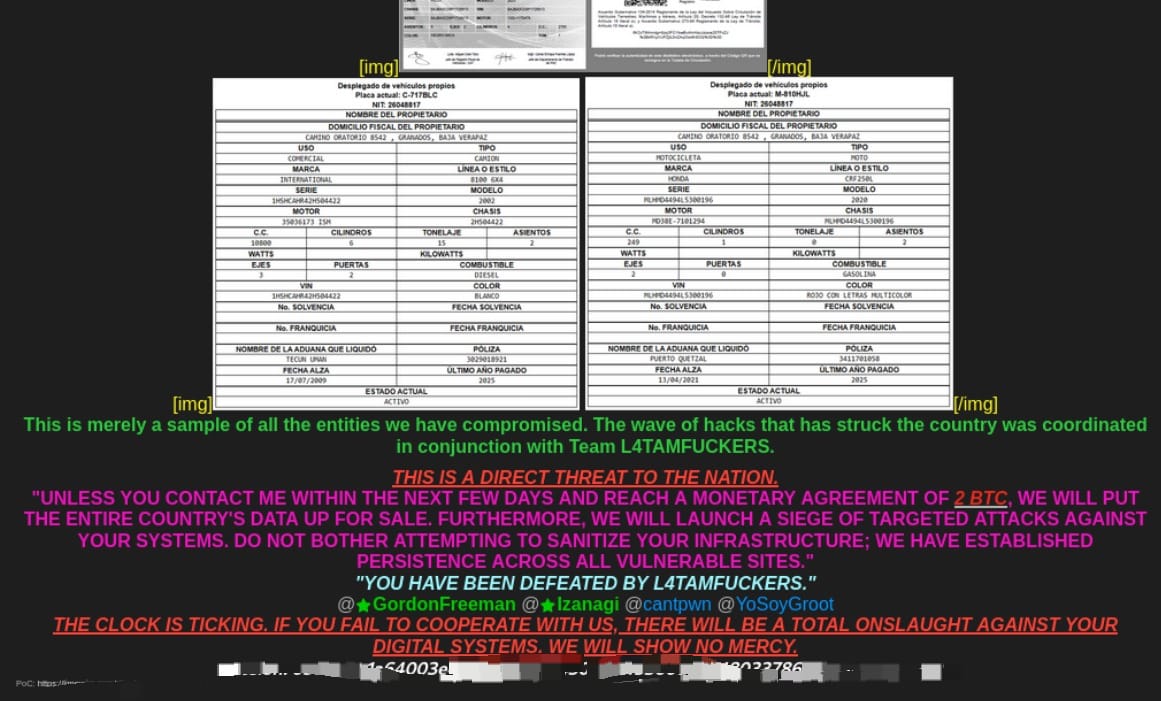

Un grupo de ciberdelincuentes identificado como Gordon Freeman y L4TAMFUCKERS exige el pago de dos bítcoins, unos Q1.2 millones, a cambio de no vender información presuntamente sustraída producto de varios ataques cibernéticos a instituciones de Guatemala.

La amenaza fue difundida en la dark web, donde los atacantes aseguran haber comprometido sistemas y advierten sobre una escalada de acciones si no se establece contacto en los próximos días.

“Si no se comunican conmigo en los próximos días y no alcanzan un acuerdo monetario de 2 bitcoins, pondremos a la venta los datos de todo el país. Además, lanzaremos una ola de ataques dirigidos contra sus sistemas. No intenten limpiar su infraestructura; hemos establecido persistencia en todos los sitios vulnerables”, escribió el hacker Gordon Freeman.

Según lo divulgado por los atacantes, la información sustraída incluiría registros masivos de varias instituciones, aunque la Superintendencia de Administración Tributaria (SAT) y el Registro Nacional de las Personas (Renap) afirman que no han sido víctimas de ataques cibernéticos.

Entre los datos del Renap se mencionan cerca de 18 millones de registros, que abarcarían certificados de nacimiento, matrimonio y defunción, así como datos biométricos y otra información sensible de la población.

En el caso de la SAT, se trataría de aproximadamente 5.6 millones de registros de vehículos, que contendrían datos de propiedad, números de Identificación Tributaria (NIT), nombres, direcciones fiscales, números de chasis, números de motor, placas y certificados electrónicos.

Además, colocó algunas fotografías de los documentos digitales sustraídos del Renap que, según el hacker, corresponden al registro de más de 18 millones de guatemaltecos, extremo que negó la institución.

El análisis del caso fue realizado por Isaac Sosa, Threat Intelligence Analyst y OSINT Researcher, quien ha seguido la actividad de este grupo en espacios clandestinos en línea.

Agregó que pudo establecer que junto a Gordon Freeman operan otros tres hackers identificados como Izanagi, cantpwn y YoSoyGroot, miembros del grupo L4TAMFUCKERS.

Según Sosa, los atacantes operan mediante la explotación de vulnerabilidades y malas configuraciones en sitios web, principalmente de instituciones públicas.

“Sí, Gordon Freeman es un atacante que se dedica a explotar vulnerabilidades y malas configuraciones en diversos países de Centroamérica. En los últimos meses se ha concentrado en Guatemala”, explicó.

Podría interesarle: Mintrab investiga incidente en portal Tu Empleo tras reportes de posible hackeo y robo de datos

Indicó que el grupo es reciente y que su conformación responde a ataques iniciales atribuidos al mismo actor.

“Ha comenzado a integrar un grupo de cuatro ciberdelincuentes para poder venir y explotar toda la infraestructura pública y en ocasiones privadas de aquí de Guatemala”, comentó.

Sosa también advierte de que, a diferencia de acciones anteriores, en este caso los atacantes exigen un pago para no divulgar la información.

“Por primera vez se ha detectado que está exigiendo un rescate de dos bitcoins para no vender la información de todo el país”, dijo a Prensa Libre.

El análisis detalla que el concepto de “persistencia”, mencionado en la amenaza, implica que los atacantes podrían mantener acceso activo a los sistemas comprometidos.

Sosa comentó que una de las principales debilidades radica en la falta de mantenimiento y actualización de los sistemas digitales institucionales.

“Las instituciones públicas no están dándole mantenimiento a sus páginas web. Están utilizando servicios obsoletos que no están actualizando”, señaló.

El especialista recomienda realizar auditorías de seguridad, corregir vulnerabilidades de inmediato y fortalecer el marco legal en materia de ciberseguridad.

No confirmado: dudas sobre supuesto hackeo

El periodista e investigador Luis Assardo señaló que, hasta el momento, no está confirmado un hackeo a los sistemas del Renap ni de la SAT.

Este 28 de abril, Gordon Freeman afirmó haber vulnerado ambas instituciones y respaldó su publicación con archivos de "prueba".

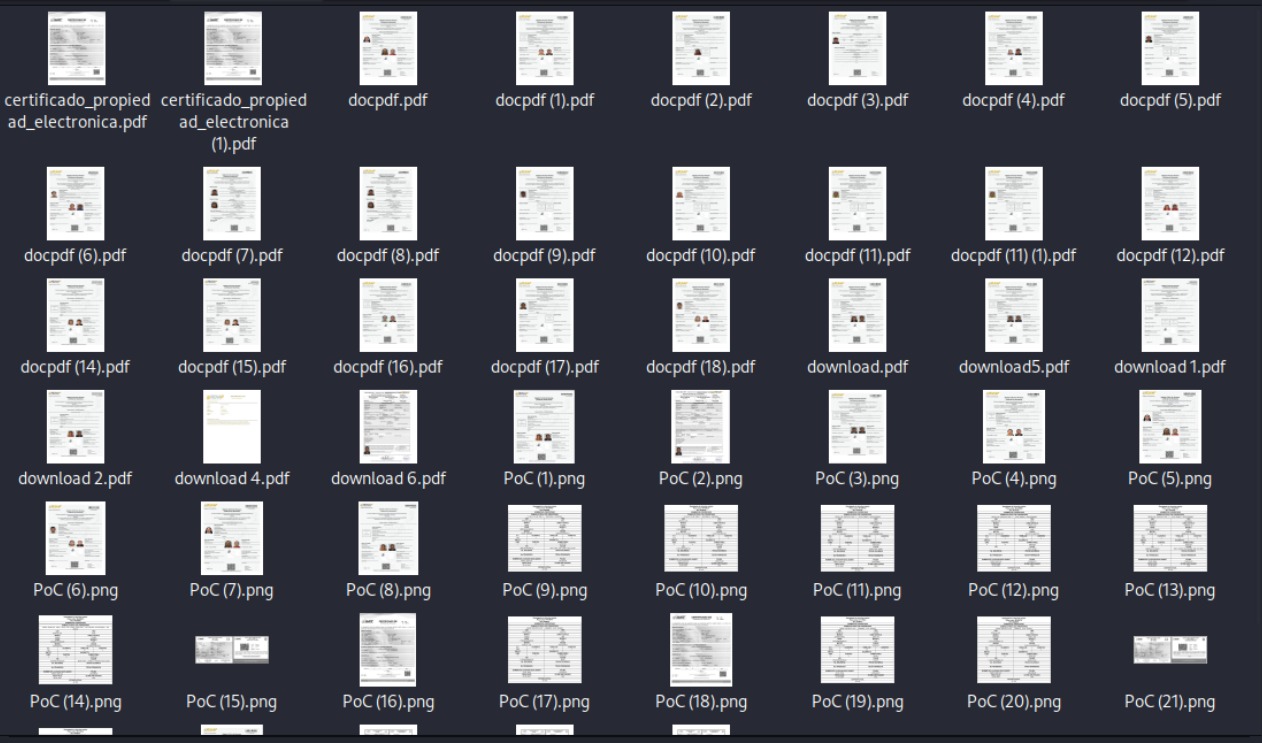

El material incluye 30 documentos PDF y 23 capturas de pantalla que fueron analizados de forma individual, según Assardo.

En el caso de la SAT, los documentos como tarjetas de circulación y certificados de propiedad fueron generados el mismo 28 de abril del 2026, lo que indica que no son archivos antiguos.

Los metadatos de estos documentos revelan el uso de software obsoleto, como Apache Tomcat 7, sin soporte desde el 2021, un motor de reportes del 2014 y una librería de generación de PDF del 2009.

Assardo dijo que esto evidencia vulnerabilidades en los sistemas, pero no confirma un acceso masivo o la extracción de bases de datos completas.

Agregó que algunos documentos fueron generados con minutos de diferencia para un mismo contribuyente, lo que sugiere consultas activas dentro del sistema, no necesariamente una filtración masiva.

Según su análisis si hubo acceso al sistema de generación de documentos de carácter público, pero no evidencia la posesión de una base completa de 5.6 millones de registros.

En cuanto al Renap, los certificados analizados son documentos auténticos, con elementos verificables como códigos y correlativos válidos.

"Sin embargo, todos los documentos llevan al pie la marca "RENAPPORTAL", un timestamp y una dirección de correo electrónico de Gmail. Esto indica que fueron generados a través de sesiones de usuario del portal web de RENAP — el mismo sistema que cualquier ciudadano usa para descargar sus propios certificados. La prueba de concepto contiene aproximadamente 25 certificados individuales. La afirmación es de 18 millones de registros", escribió.

" alt="Miniatura" class="d-block w-100"/>

" alt="Miniatura" class="d-block w-100"/>